本ページは広告が含まれています。気になる広告をクリック頂けますと、サーバ運営費になります(^^

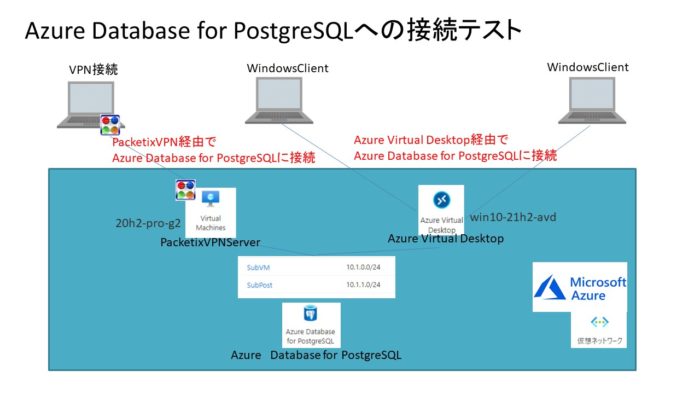

Azure構成について

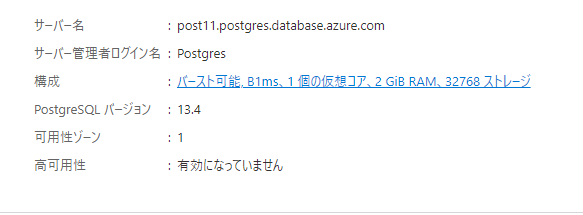

Azure Database for PostgreSQL

Azure Virtual Desktop

PacketixVPN Server( Virtual Machine)

やりたい事

Windowsクライアントパソコンから、Azure Virutal Desktopを利用してAzure Database for PostgreSQLに接続する事

WindowsクライアントからPacketixVPNを通して直接Azure Database for PostgreSQLに接続する事

このうち、WindowsClientから、Azure Virtual Desktop経由でAzure Database for PostgreSQLに接続する方法について、別ページで詳しく解説してあります。

このページで解説している事

上記ページにより、Azure Virtual DesktopからAzure Database for PostgreSQLに接続できる環境が構築されている事が前提です。

- Azure上に VMにてWindows10マシンを作成

- AzureVirtualDesktopからVMにリモートデスクトップ

- VMにPacketixVPNのインストール

- PacketixVPN経由でPostgreSQLに接続できる設定方法

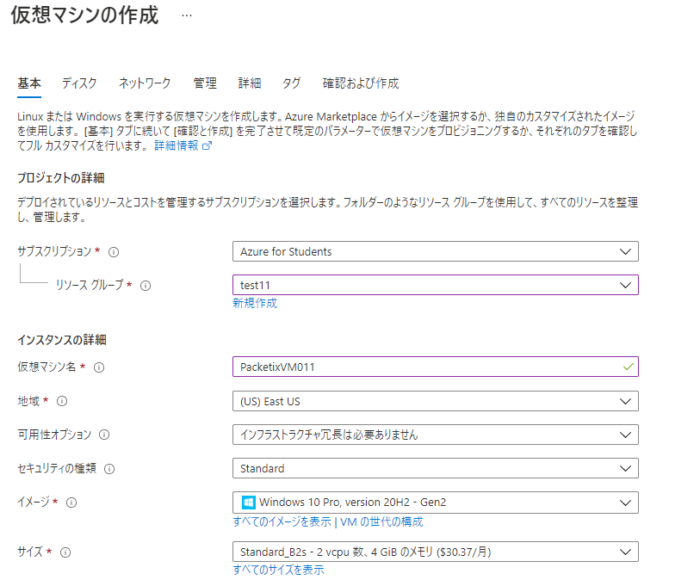

Azure上にVMを構築する

Virtual Machinesをクリック

仮想マシンを作成

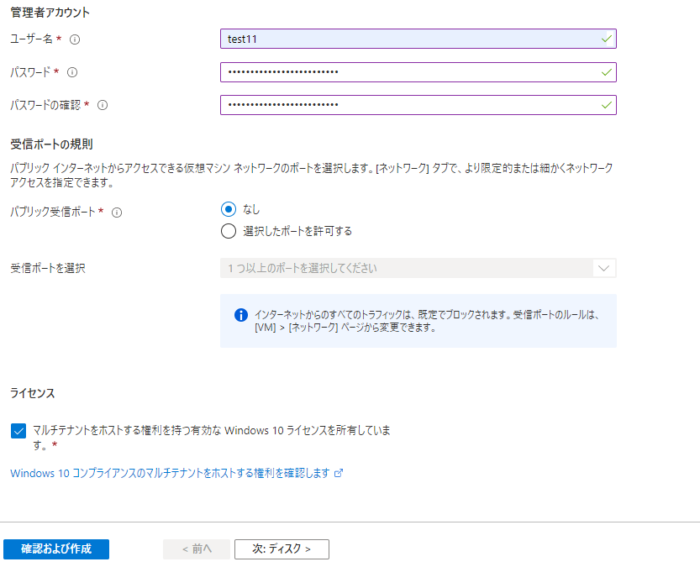

パブリック受信ポートを開けて、リモートデスクトップ接続を外部から受付できるように構築する事も可能ですが、外部から直接リモートデスクトップされるのは嫌なので、パブリック受信ポートはなしに設定します。

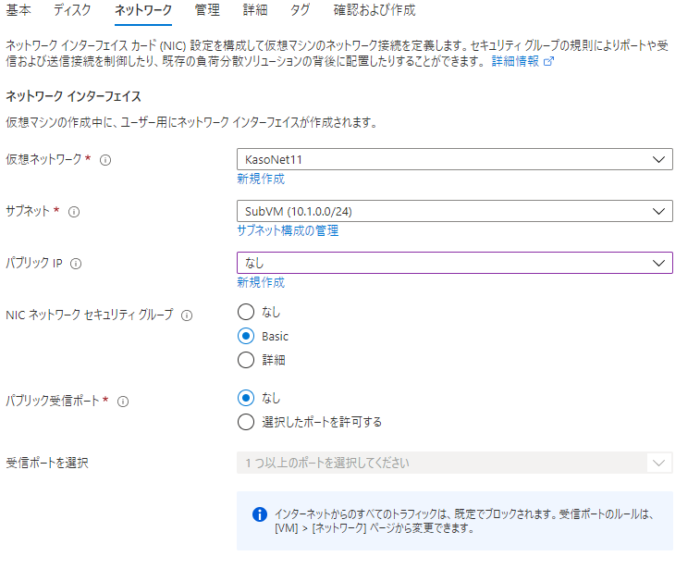

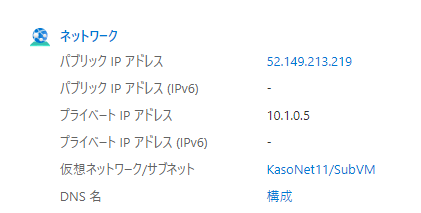

ネットワーク設定

Azure Virtual Desktopと同じサブネット上にVMを構築します。サブネットにはSubVMを設定します。

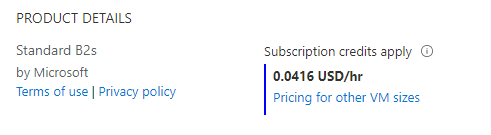

この性能で、1時間当たり0.0416USDほどの費用です。

月間稼働させて30ドル程度になります。

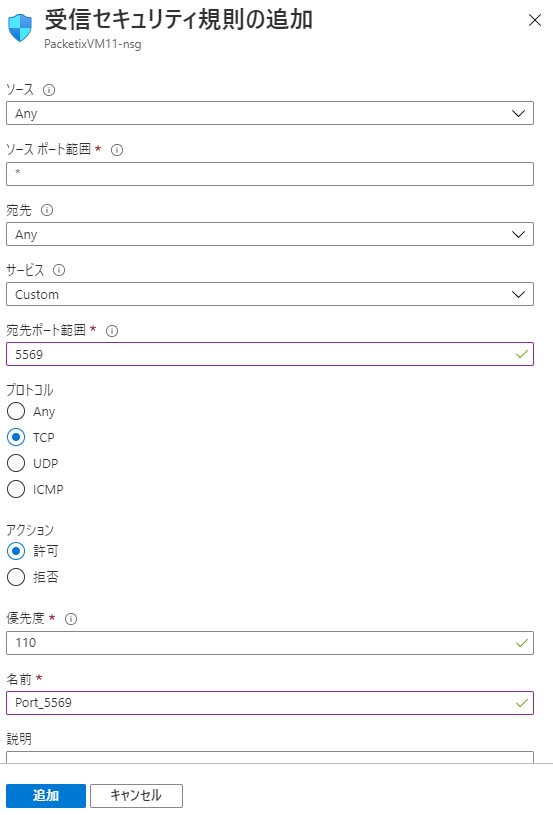

VM概要から、受信ポートの規則を追加

PacketixVPN接続用に受信ポートを開けておきます。Packetixの受信ポートは5569にしておきます。

この設定を行う事で、グローバルからこのポートにアクセスできるようになります。

Azure Virtual DesktopからVMに接続する

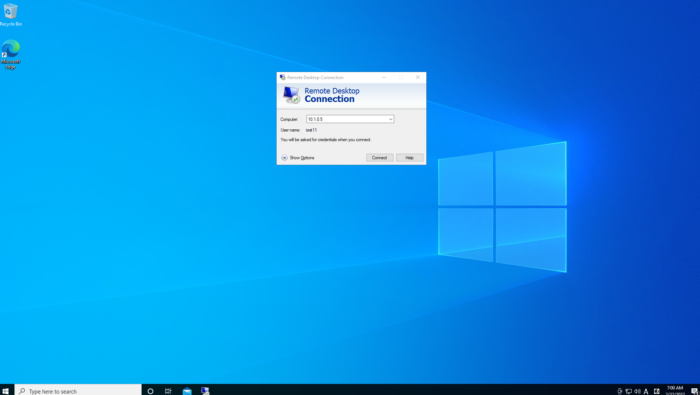

VMはインターネットグローバル上には公開しませんので、Azure Virtual Desktopを踏み台にして、VMにアクセスします。

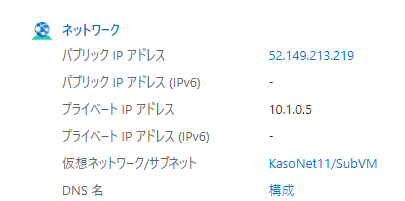

構築したVMのサブネット内で取得したIPアドレスを確認します。

プライベートアドレスは10.1.0.5になっています。

パブリックIPアドレスも割り当てられていますが、ポート3389を開けていませんので、直接インターネットからリモートデスクトップ接続する事はできません。

Azure Virtual Desktopから、リモートデスクトップ接続を起動して、作成したVMにリモートデスクトップします。

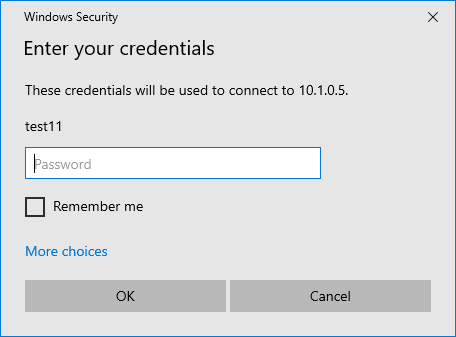

VM作成時のユーザ名・パスワードで接続します。

PacketixVPNサーバのインストール

ここから先は、VM上での作業です。

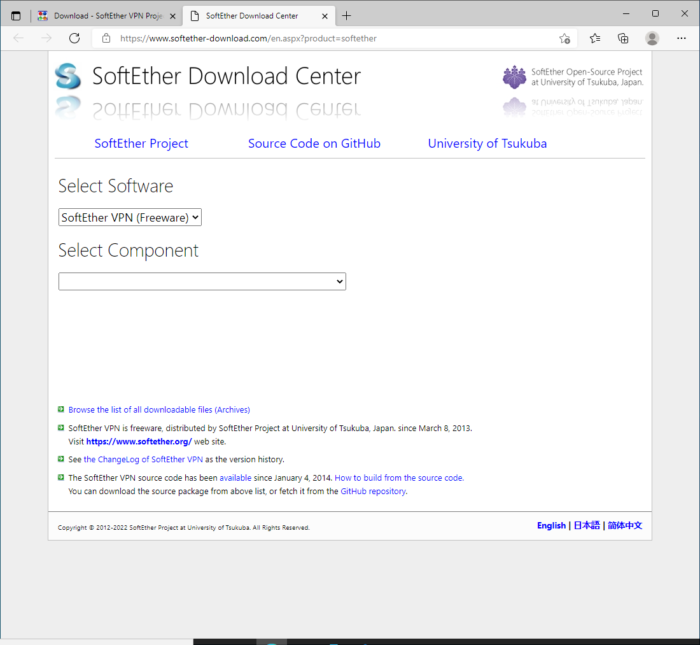

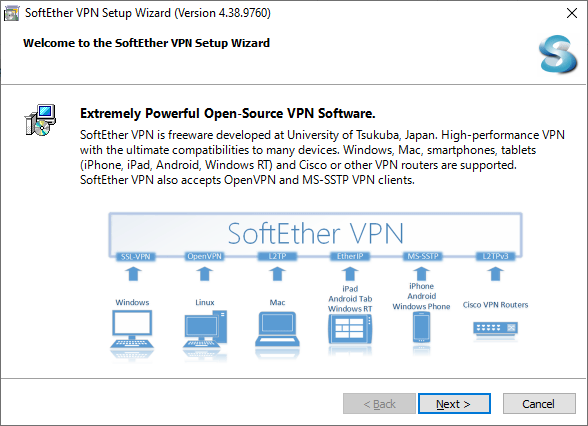

PacketixVPNサーバをダウンロードします。Windows用です。

ダウンロードしたPacketix VPN Serverインストーラを実行します。

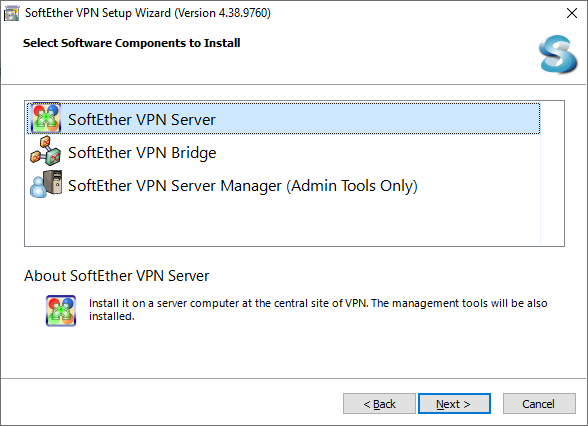

サーバを選択して次へ

このまま次へ、次へと進めていけば、インストール作業は完了です。

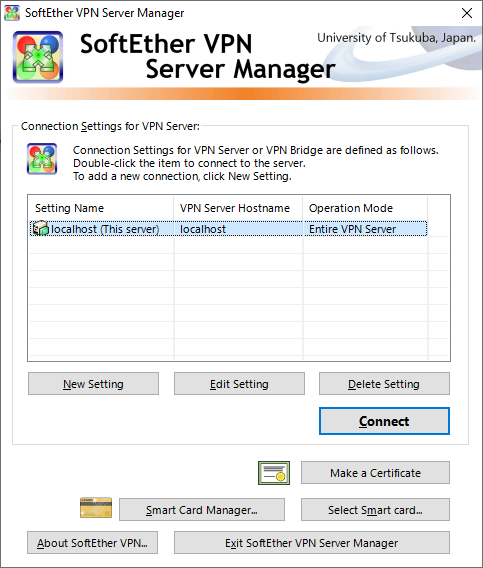

PacketixVPNサーバの設定

ローカルホストに接続します。

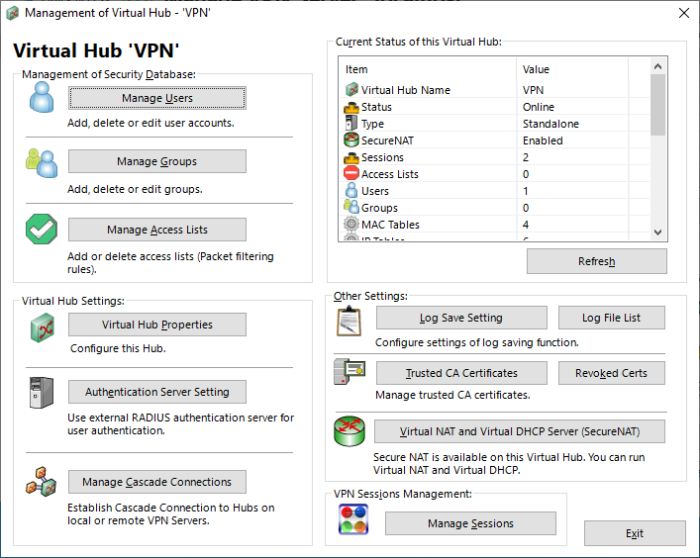

仮想HUBを作成し、設定します。

ユーザも合わせて作成します。

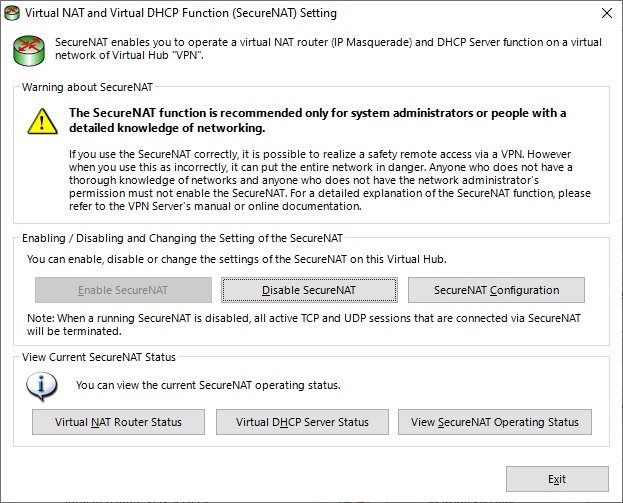

今回はVirtual NAT and Virutal DHCP Serverを設定しました。

Enable SerureNATを有効にして、SecureNAT Configration はデフォルトのまま利用しました。

WindowsClientにPacketixクライアントを設定

ここから先は、接続したいクライアントパソコンです。

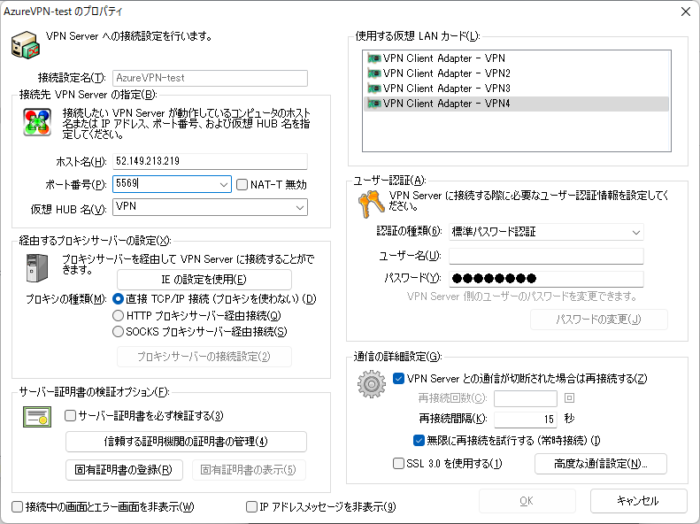

仮想LANカードを作成しておき、Azure上のVMのグローバルIPアドレスを設定します。

PacketixVM11仮想マシンの概要ページに記載があります。

パブリックIPアドレスをPaketixVPNクライアントに設定します。

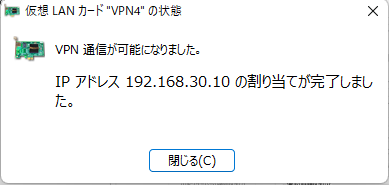

接続すると自動的にIPアドレスが割り振られます。

SecureNAT設定をしておいたので、DHCPで自動的にIPを取得し、この状態でAzure上のネットワークに入る事ができます。

クライアントからAzure Database for PostgreSQLにアクセスできるか確認

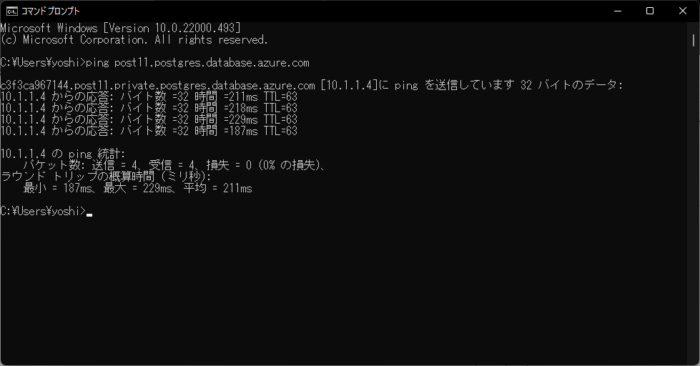

ping 試験をしてみます。

サーバ名は、Azure Database for PostgreSQLの概要ページに記載があります。

PacketixVPNクライアントで、接続したクライアントマシンからping試験です。

ping post11.postgres.database.azure.comReplyがくるのを確認します。

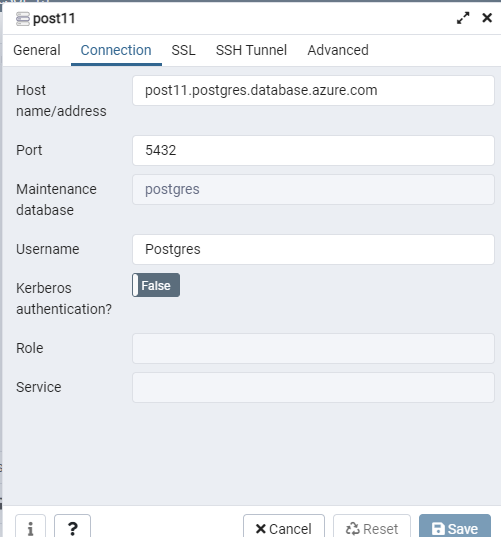

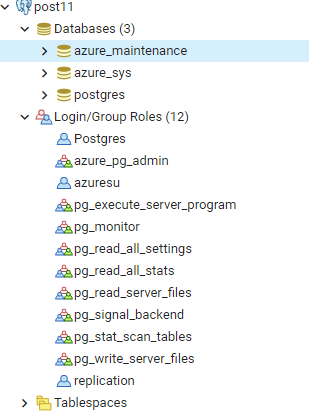

この状態まできていたら、PacketixVPN経由でAzure Database for PostgreSQLに接続できる状態になっていますので、PgAdmin4でアクセスしてみます。

接続できました。

価格はこんな感じ

テストする時だけ稼働させて、あとは停止してたんですけど、2日間でこんな感じです。

Diskの占有でお金がとられるようなので、とりあえずもう少し安くなるUbuntuでテストする事にして、packetixvm11 で稼働させたWin10イメージVMは削除する事にしました。